Схемы мошенничества в интернете

На страже ваших интересов!

Статьи и честные отзывы людей

Консультации, как не попасть на удочку мошенников

Помощь в решении вопросов

Оставить отзыв

Мошенники маскируют вирусы под проверку Cloudflare

Скам

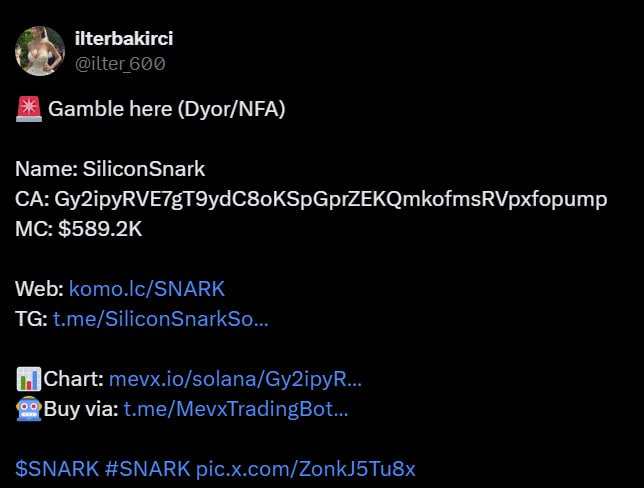

Мошенники добавляют ссылку на фейковый сайт в описание токена, рекламируемого в соцсетях или на NFT/DeFi-площадках. 🛑 На сайте пользователь видит интерфейс «проверки от Cloudflare» — капча или кнопка. 💾 При нажатии начинается автозагрузка файла (вредоносного стиллера), а в буфер обмена копируется скрипт, который жертва должна якобы вставить в консоль или запустить вручную — под предлогом завершения «проверки». 📂 В результате устройство заражается, а данные пользователя (в том числе приватные ключи от криптокошельков) — передаются злоумышленникам.⚠️ В зону риска попадают прежде всего: — пользователи Windows, — те, у кого в браузере разрешено автоматическое скачивание файлов, — владельцы локальных криптокошельков и DeFi-инструментов без дополнительной защиты.🔐 Как защититься: — Никогда не скачивайте и не запускайте файлы, полученные с сомнительных сайтов, даже если они выглядят «официально»; — Отключите автоматическую загрузку файлов в настройках браузера; — Используйте антивирус с актуальными базами данных и включённой защитой в реальном времени; — Не вставляйте в терминал команды или скрипты, если вы не уверены в их происхождении; — Проверьте, действительно ли сайт использует настоящую верификацию от Cloudflare — фишинговые версии часто отличаются мелкими ошибками или отсутствием HTTPS.📉 Что это значит для крипторынка: Рост подобных атак подрывает доверие к новым токенам и dApp-платформам, особенно в среде начинающих пользователей. Компании и сообщества должны активнее информировать о схемах обмана и внедрять механизмы проверки ссылок и контента. Пользователям же стоит быть особенно осторожными — ведь клик по «капче» может стоить всего портфеля.